ベーシック認証とベアラー認証トークンの違い: APIツールはどちらを選ぶべきか

ウェブ開発が進化する中で、APIのセキュアな認証は、機密データを保護し、特定のエンドポイントにアクセスできるユーザーを限定する上で非常に重要です。この記事では、認証の重要性を解説し、ベーシック認証とベアラートークンについて紹介、比較するとともに、それぞれの具体的な使用例とEchoAPIを用いた実装方法について説明します。

認証の重要性

認証はAPIセキュリティの基本要素です。APIにアクセスするクライアントが正しいかを確認し、不正なアクセスを防止し、機密情報を保護します。認証機構は、誰がいつどのデータにアクセスしたかを追跡し、アカウンタビリティーと監査可能性も提供します。

ベーシック認証とベアラートークンの紹介

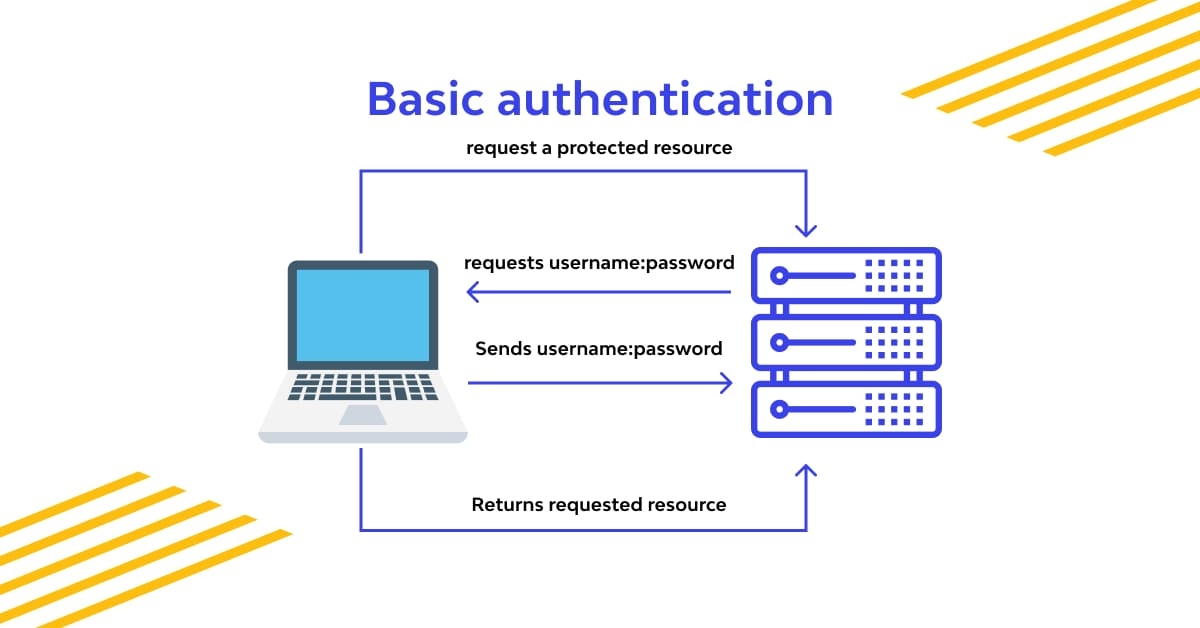

ベーシック認証

この認証方法は、ユーザー名とパスワードを含む文字列をbase64でエンコードして、リクエストごとに送信します。シンプルで使いやすい反面、毎回資格情報を送信するため、HTTPSで暗号化されていない場合は容易に傍受されるリスクがあります。

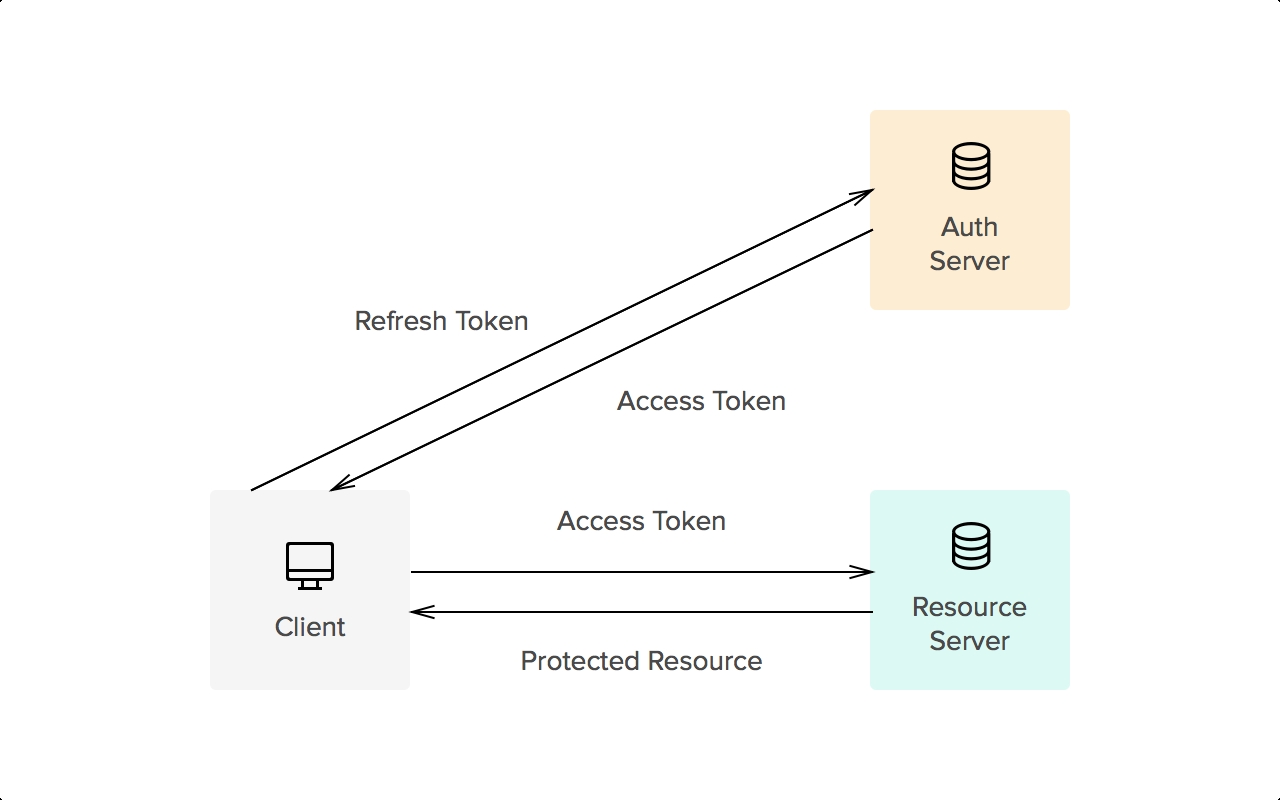

ベアラートークン

主にOAuth 2.0で使用されるこの方法は、各リクエストと共にトークンを送信します。トークンはユーザーの認証済みセッションを表し、高いセキュリティを提供します。トークンには有効期限が設定可能で、ユーザーの資格情報と直接結びつけられることはありません。

ベーシック認証とベアラートークンの比較

セキュリティ

- ベーシック認証: ユーザー名とパスワードを毎回送信するため、傍受されるリスクが高いです。

- ベアラートークン: トークンを使用し、より安全に管理でき、一時的な利用が可能です。

使いやすさ

- ベーシック認証: 実装は簡単ですが、ユーザーの資格情報管理が求められます。

- ベアラートークン: やや複雑ですが、より良いセキュリティと柔軟性を提供します。

セッション管理

- ベーシック認証: セッション管理はなく、毎回資格情報を検証します。

- ベアラートークン: セッションの有効期限と更新をサポートし、ユーザーセッションの管理がしやすくなります。

実装

- ベーシック認証: 資格情報をbase64でエンコードし、リクエストヘッダーに追加するだけです。

- ベアラートークン: トークン生成と管理が必要で、通常は追加のバックエンドサポートが求められます。

どちらを使用するべきか: 実用的な例

ベーシック認証を使用する場合

- 例: 主に小規模な内部ツールで、高いセキュリティが不要な場面。

GET /protected/resource HTTP/1.1

Host: example.com

Authorization: Basic YWxhZGRpbjpvcGVuc2VzYW1l

ベアラートークンを使用する場合

- 例: 公開APIで強固なセキュリティ対策が必要なケース。

GET /user/profile HTTP/1.1

Host: api.example.com

Authorization: Bearer your_token

EchoAPIでの認証設定

EchoAPIでは、様々なAPI認証方法を簡単に管理し、テストすることができます。効率的な設定手順は次の通りです:

1. リクエストの作成またはインポート

- EchoAPIで新しいリクエストを作成するか、既存のものをインポートします。

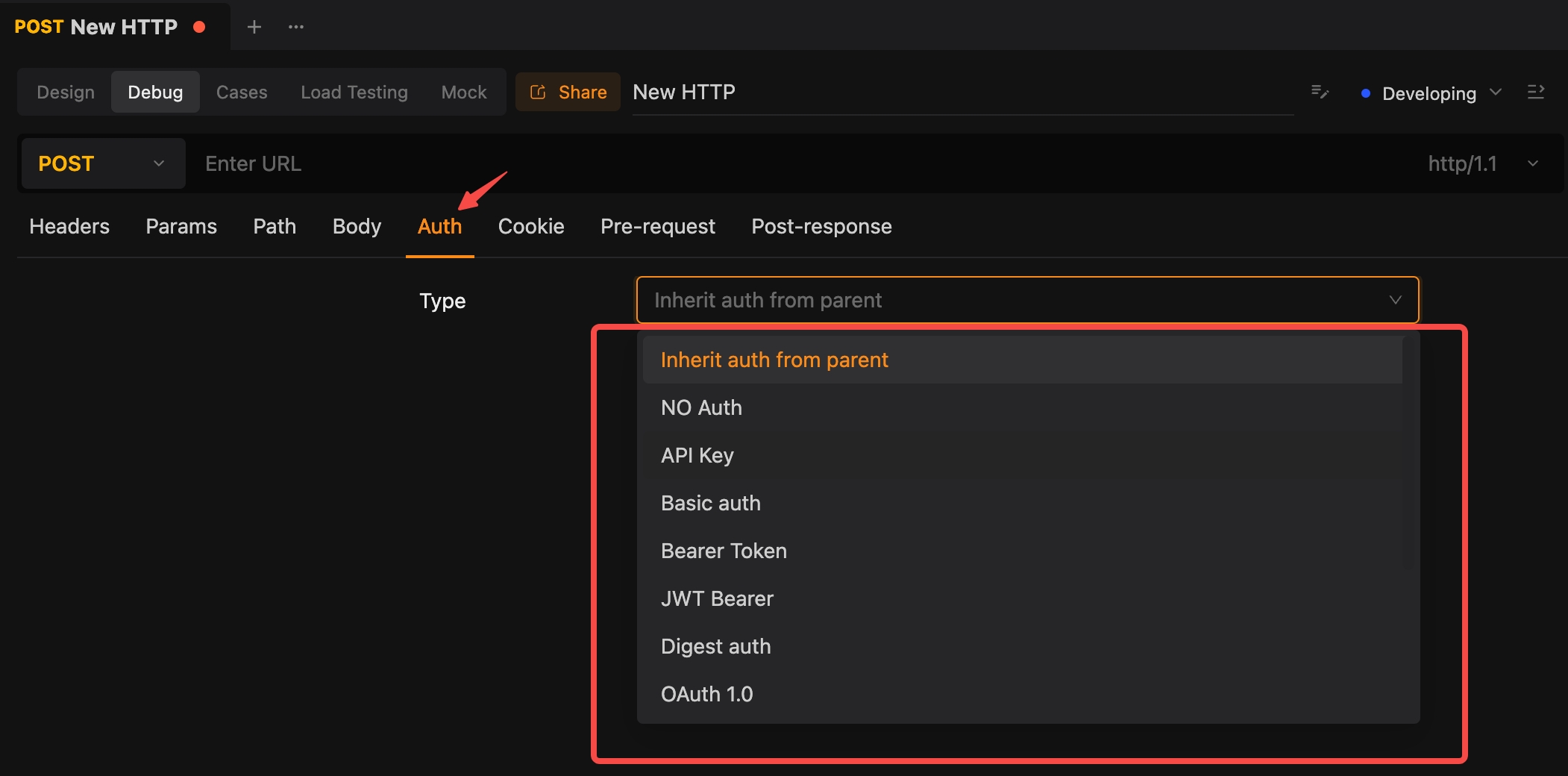

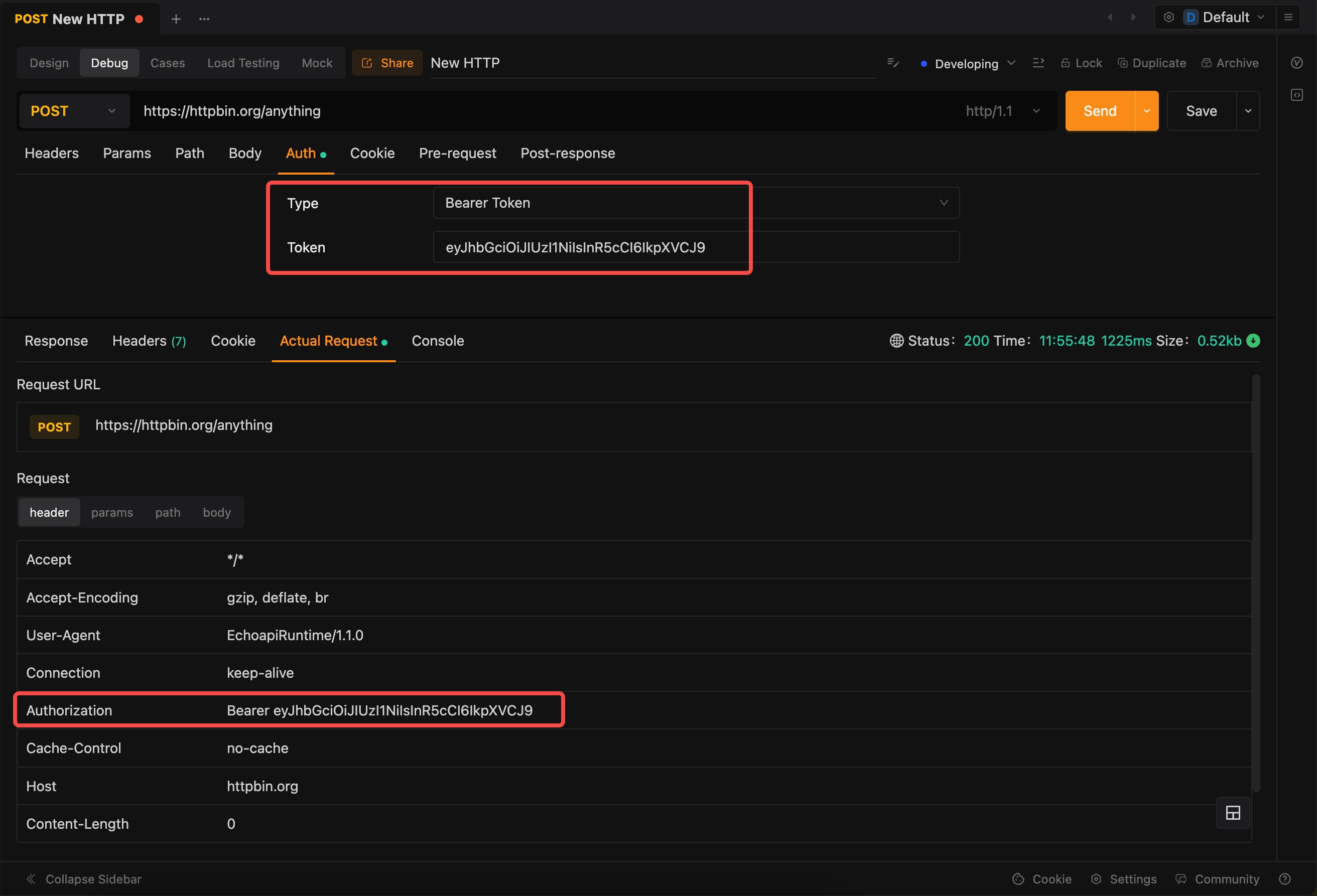

2. 認証の設定

- リクエスト設定内の認証セクションに移動します。

- 適切な認証タイプ(例:ベーシック、ベアラー)を選択します。

- 必要な資格情報またはトークンを入力します。

3. リクエストの実行

- リクエストを送信し、レスポンスを確認して認証が成功したことを確認します。

以上の手順に従うことで、EchoAPIはあなたのAPI認証方法の設定、管理、およびテストのための合理化されたプロセスを提供します。

比較表

| 特徴 | ベーシック認証 | ベアラートークン |

|---|---|---|

| セキュリティ | 低 (毎回資格情報を送信) | 高 (トークンは期限が設定可能、ユーザー情報なし) |

| 使いやすさ | 簡単 | 中程度 |

| セッション管理 | なし | セッションをサポート |

| 実装 | 簡単 (資格情報をbase64でエンコード) | トークン管理のためにバックエンドサポートが必要 |

| 使用例 | 内部のシンプルなツールに最適 | 高いセキュリティが必要な公開APIに適している |

結論

ベーシック認証とベアラートークンの選択は、APIの特定の要件に依存します。ベーシック認証はシンプルでセキュリティの低いシナリオに適しています。一方で、ベアラートークンは複雑で公開されたAPIに対して、より高いセキュリティと優れたセッション管理を提供します。EchoAPIのようなツールを使用することで、これらの認証方法の実装とテストを容易にし、APIのセキュリティとパフォーマンスを確保することが可能です。適切な認証戦略を理解し、適用することで、あなたのAPIの安全性とユーザー体験を強化できます。

VS Code用のEchoAPI

VS Code用のEchoAPI

IntelliJ IDEA用のEchoAPI

IntelliJ IDEA用のEchoAPI

EchoAPl-Interceptor

EchoAPl-Interceptor

EchoAPl CLI

EchoAPl CLI

EchoAPI クライアント

EchoAPI クライアント APIデザイン

APIデザイン

APIデバッグ

APIデバッグ

APIドキュメント

APIドキュメント

Mockサーバー

Mockサーバー