スパイエージェンシー3.0: JWT認証を使ったWebSocketのセキュリティ強化

この記事では、リアルタイム操作中に機密データを保護するために、JWT認証を使用してWebSocket通信をどのようにセキュリティ強化するかを探ります。

前回、WebSocketsとDTOを使ったリアルタイム操作の設計について探求しました。

今回は、高リスクのミッションが控えています。WebSocket通信の安全性を確保する必要があります。もし敵がリアルタイムチャネルに浸透したら、機密情報が危険にさらされてしまいます。

あなたの課題は? JWT認証を実装し、認可されたオペレーティブだけが我々のネットワークにアクセスできるようにします。さあ、始めましょう!

1️⃣ なぜWebSocketsを守る必要があるのか?

WebSocketsは瞬時で双方向の通信を可能にしますが、適切なセキュリティ対策がないと敵のエージェントが以下のことを行う可能性があります:

- 通信を傍受する(機密情報の漏洩)

- オペレーティブに成りすます(セッションのハイジャック)

- 不正アクセスを行う(ミッションに重要なデータの危険)

🔹 あなたの目的: JWTを使って、すべてのエージェントを接続する前に認証します!

2️⃣ JWTとWebSocketsがどのように連携するか

ステップ1: エージェント認証(JWTの発行)

エージェントがWebSocketのミッションチャネルにアクセスする前に、まず認証を行い、適切なアクセス権を取得する必要があります。

1. エージェントが安全なAPIを通じてHQにログイン

- エージェントは運用資格情報(例:ユーザー名とパスワードまたは多要素認証)を提供します。

- リクエストはHTTPS経由で送信され、傍受を防ぎます。

APIリクエストの例:

POST /api/auth/login

Content-Type: application/json

{ "username": "AgentX", "password": "TopSecret123" }

2. サーバーが資格情報を検証し、JWTのクリアランステンプレートを発行

- 認証が成功すると、サーバーは以下を含む**JWT (JSON Web Token)**を生成します:

- エージェントのユニークID

- クリアランスレベル

- 有効期限(セッションの制限を強制)

- JWTは秘密鍵で署名され、改ざんを防ぎます。

JWTペイロードの例:

{

"sub": "AgentX",

"role": "field-operative",

"exp": 1714598400

}

3. エージェントがJWTトークンを受け取る

エージェントは、成功した認証リクエストの後、サーバーのレスポンスの一部としてJWTトークンを受け取ります。このトークンは通常、HTTPのみのクッキーとして提供されます。

サーバーがHTTPのみのクッキーとしてJWTを送信(より安全)

より良いセキュリティのために、サーバーはHTTPのみのクッキーを設定し、自動的にリクエストに送信されます。

HTTPレスポンスの例(クッキーメソッド)

HTTP/1.1 200 OK

Set-Cookie: jwt=eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9...; HttpOnly; Secure; SameSite=Strict

4. エージェントの取り扱い方法(ブラウザが自動的にクッキーを保存)

- ブラウザはクッキーを自動的に保存し、次のリクエストに含まれます。

- クライアント側のストレージは不要です。

- トークンはJavaScriptにアクセスできないため、XSS攻撃を防ぎます。

クライアント側の例(JWTを手動で保存する必要なし)

fetch("https://hq-secure.com/api/auth/login", {

method: "POST",

credentials: "include", // リクエストにクッキーを含める

headers: { "Content-Type": "application/json" },

body: JSON.stringify({ username: "AgentX", password: "TopSecret123" }),

})

.then(response => {

if (response.ok) console.log("ログイン成功、JWTがHttpOnlyクッキーに保存されました!");

})

.catch(error => console.error("認証に失敗しました", error));

短所: WebSocketsは接続リクエストにクッキーを自動的に含めません。クライアントはクッキーからJWTを手動で取得し、WebSocket接続を開くときに添付する必要があります。

ステップ2: セキュアなWebSocket接続の確立

認証が完了したら、エージェントはWebSocket接続を開始する際にクリアランストークンを提示する必要があります。

1. エージェントが接続リクエスト時にJWTを提示

- WebSocketクライアントはリクエストヘッダーまたはクエリパラメーターとしてJWTを含めます。

WebSocket接続リクエストの例:

const socket = new WebSocket("wss://hq-secure.com/missions?token=eyJhbGciOiJIUzI1...");

2. WebSocketサーバーがリンクを確立する前にクリアランスを検証

- サーバーはJWTを抽出して検証し、以下をチェックします:

- 署名の整合性(改ざんされていないか確認)

- 有効期限(期限切れのトークンを拒否する)

- エージェントのクリアランスレベル(認可されたアクセスのみを許可)

- JWTが無効または期限切れの場合、接続は拒否されます。

3. アクセス制御: 許可または拒否

- ✅ 有効な場合、WebSocket接続が確立され、エージェントはミッションに重要な更新を受け取ることができます。

- ❌ 無効または期限切れの場合、サーバーは即座に接続を閉じます。

サーバー側の検証の例:

if (!isValidJWT(token)) {

socket.close(4001, "Unauthorized: Invalid Token");

}

JWTベースの認証をWebSocket接続に適用することで、クリアされたエージェントだけがミッションデータにアクセスできることを保証し、安全でリアルタイムのコミュニケーションを維持します。

3️⃣ Node.jsでのJWT + WebSocketsの実装

ステップ1: 必要なツールをインストール

npm install express socket.io jsonwebtoken cors

ステップ2: JWT資格情報の生成と検証

const jwt = require("jsonwebtoken");

const SECRET_KEY = "top_secret_mission_code"; // 🔥 秘密にしておくこと!

// 安全なクリアランストークンを生成

function generateToken(agent) {

return jwt.sign({ id: agent.id, codename: agent.codename }, SECRET_KEY, { expiresIn: "1h" });

}

// エージェントのクリアランスを検証

function verifyToken(token) {

try {

return jwt.verify(token, SECRET_KEY);

} catch (err) {

return null;

}

}

ステップ3: HQ WebSocket - 認可されたオペレーティブのみを受け入れる

const express = require("express");

const http = require("http");

const { Server } = require("socket.io");

const app = express();

const server = http.createServer(app);

const io = new Server(server, { cors: { origin: "*" } });

// WebSocket通信のセキュリティ

io.use((socket, next) => {

const token = socket.handshake.auth.token;

const agent = verifyToken(token);

if (!agent) return next(new Error("Unauthorized access - Clearance Denied!"));

socket.agent = agent; // セッションにエージェントの詳細を添付

next();

});

io.on("connection", (socket) => {

console.log(`エージェント接続: ${socket.agent.codename}`);

socket.on("message", (msg) => {

console.log(`送信されたメッセージ: ${socket.agent.codename} から: ${msg}`);

});

socket.on("disconnect", () => {

console.log(`エージェント切断: ${socket.agent.codename}`);

});

});

server.listen(3000, () => console.log("セキュアなWebSocket HQがポート3000で稼働中"));

✅ これで、検証されたエージェントのみが安全な通信ラインを確立できます!

4️⃣ フィールドエージェントの設定: セキュアなWebSocketへの接続

ステップ1: WebSocketクライアントモジュールをインストール

npm install socket.io-client

ステップ2: フィールドエージェントのHQへの接続

import { io } from "socket.io-client";

const clearanceToken = localStorage.getItem("jwt"); // 安全なトークンを取得

const socket = io("http://localhost:3000", {

auth: { token: clearanceToken },

});

socket.on("connect", () => {

console.log("✅ HQとのセキュアチャネルが確立されました!");

});

socket.on("message", (msg) => {

console.log("受信したメッセージ:", msg);

});

socket.on("disconnect", () => {

console.log("セキュアチャネルが失われました!再試行中...");

});

✅ これで、有効なクリアランストークンを持つエージェントだけがミッションに重要な更新にアクセスできます!

5️⃣ エージェントのセキュリティプロトコル: ベストプラクティス

✅ HTTPのみのクッキーを使用してJWTを保存する(敵のXSS攻撃を防ぐ)。

✅ 短期間のトークンを設定(例:1時間の有効性)して侵害リスクを最小限に抑える。

✅ リフレッシュトークンを実装して、期限切れ後にオペレーティブを再認証。

✅ WebSocketチャネルをSSL/TLSで暗号化して安全な通信を確保する。

✅ すべてのWebSocket接続を監視・ログに記録し、疑わしい活動を検出。

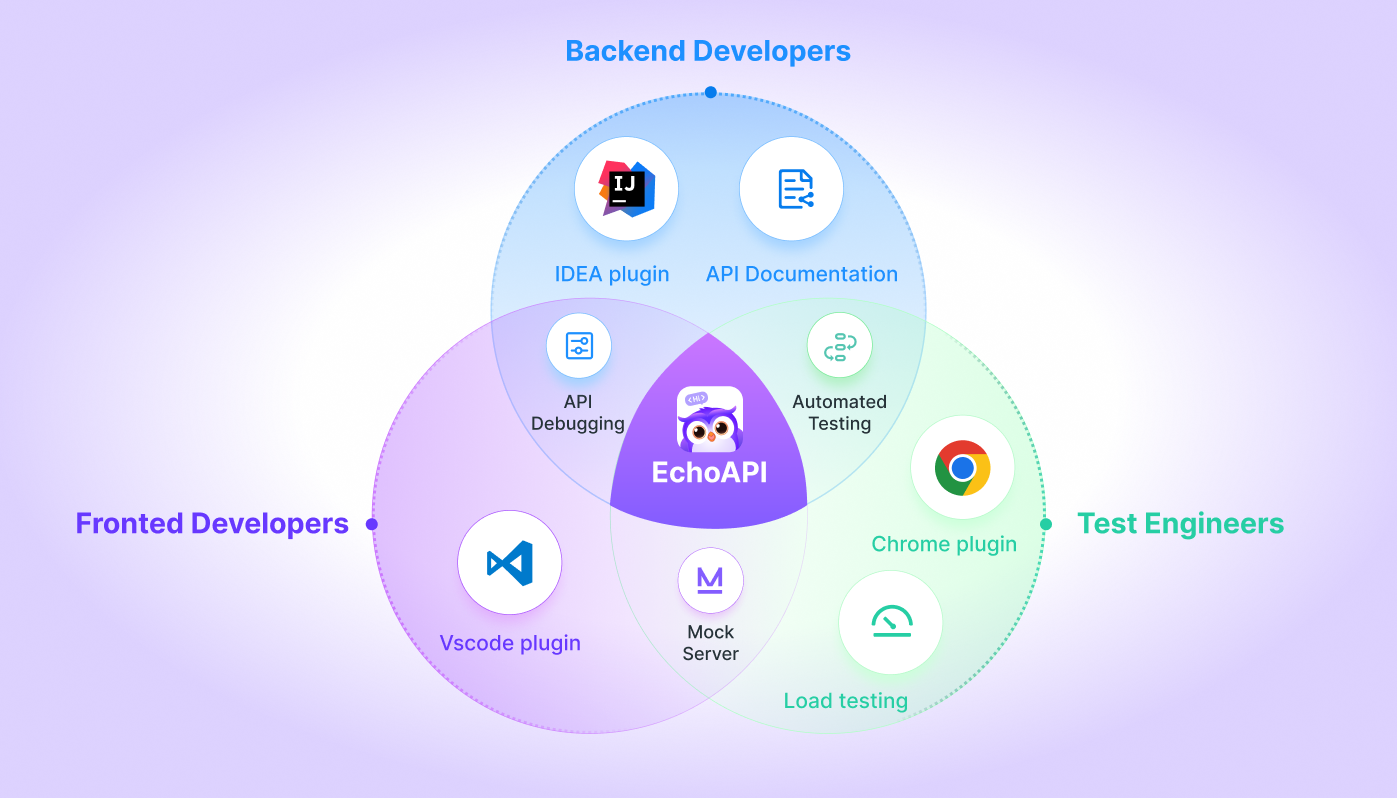

6️⃣ EchoAPIの活用法

EchoAPIは、リアルタイムでWebSocket通信をテスト、デバッグ、監視できる強力なツールです。

EchoAPIの利点:

- オールインワンAPIソリューション → 設計、テスト、デバッグ、CI/CD統合、モックサービス、ストレステスト、およびシームレスな文書化を1つの場所で実現。

- ログイン不要 → アカウントの設定なしでアクセスし使用できる—すぐに始められます!

- AI駆動のインポート → APIドキュメントをアクション可能なインターフェースに変換。

- 無料のプラグイン → IntelliJ IDEA、VS Code、Cursor、およびChromeと互換性があります—追加費用なし。

- オフラインサポート → いつでもどこでも作業—インターネットなしで作業可能。

- 複数の通信プロトコル → HTTP、GraphQL、WebSocket、TCP、SSEなどをサポート。

- スマート認証 → OAuth 2.0、JWT Bearer、AWS Signature、Basic Auth、Hawk Authenticationなどのサポートが内蔵。

- ツール間の互換性 → Postman、Swagger、Insomniaからプロジェクトを簡単にインポート/エクスポート。

- 簡単なチームコラボレーション → リアルタイムで作業し、データを即座に同期、進捗をシームレスに共有。

ミッション完了: なぜJWT + WebSocketsなのか?

| セキュリティ機能 | ミッションの利益 |

|---|---|

| JWT認証 | 認可されたエージェントのみが接続できる |

| APIポーリング不要 | HQサーバーの負荷を軽減 |

| 安全なリアルタイム更新 | 機密情報を保護 |

| 永続的なアイデンティティ | 再接続時にセッションを維持 |

HQの命令: あなたは今、JWTとWebSocketsを使用して安全なリアルタイムネットワークを確立するツールを手に入れました。この戦略を現場に展開し、ミッションに重要な通信への不正アクセスを防ぎましょう!

VS Code用のEchoAPI

VS Code用のEchoAPI

IntelliJ IDEA用のEchoAPI

IntelliJ IDEA用のEchoAPI

EchoAPl-Interceptor

EchoAPl-Interceptor

EchoAPl CLI

EchoAPl CLI

EchoAPI クライアント

EchoAPI クライアント APIデザイン

APIデザイン

APIデバッグ

APIデバッグ

APIドキュメント

APIドキュメント

Mockサーバー

Mockサーバー