Postmanの入門から精通へ:クッキー認証とトークン認証

この記事では、クッキー認証とトークン認証の二つの重要なセキュリティ戦略について詳しく掘り下げます。実用的な例を挙げながら、PostmanとechoAPIインターセプターを用いた実装とその特徴を解説します。

ウェブサービスやAPI管理の分野で、クライアントとサーバー間の通信を保護する基本メカニズムを理解することは非常に重要です。この記事では、クッキー認証とトークン認証の二つの重要なセキュリティ戦略について詳しく掘り下げます。実用的な例を挙げながら、PostmanとechoAPIインターセプターを用いた実装とその特徴を解説します。

クッキーとは何か?

クッキーはクライアントのマシンに保存される小さなテキストで、主にセッション管理、ユーザーの個人設定、ユーザー行動の追跡に使用されます。キーと値の形式で、データの小さな保管者として機能します。

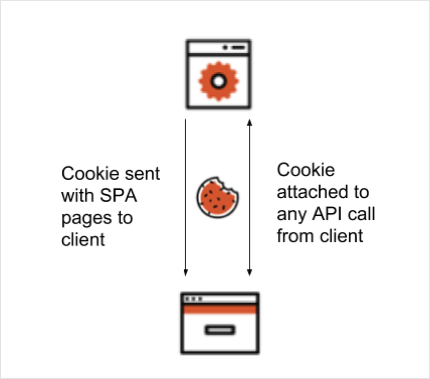

クッキー認証の仕組み

クッキー認証はHTTPトランザクション間で状態を維持するサーバーサイドの方法です。以下のように機能します:

- クライアントによる初回リクエスト:サーバーに最初にアクセスしたとき、認証が必要な場合、サーバーはクッキーを生成します。

- レスポンスヘッダー内のクッキー:このクッキーはレスポンスと共に

Set-Cookieヘッダーに埋め込まれてクライアントに送信されます。 - その後のリクエスト:次回以降のリクエストでは、クライアントは

Cookieヘッダーにこのクッキーを添えてサーバーに送ります。これにより、セッションが正当であるかをサーバーが検証できます。

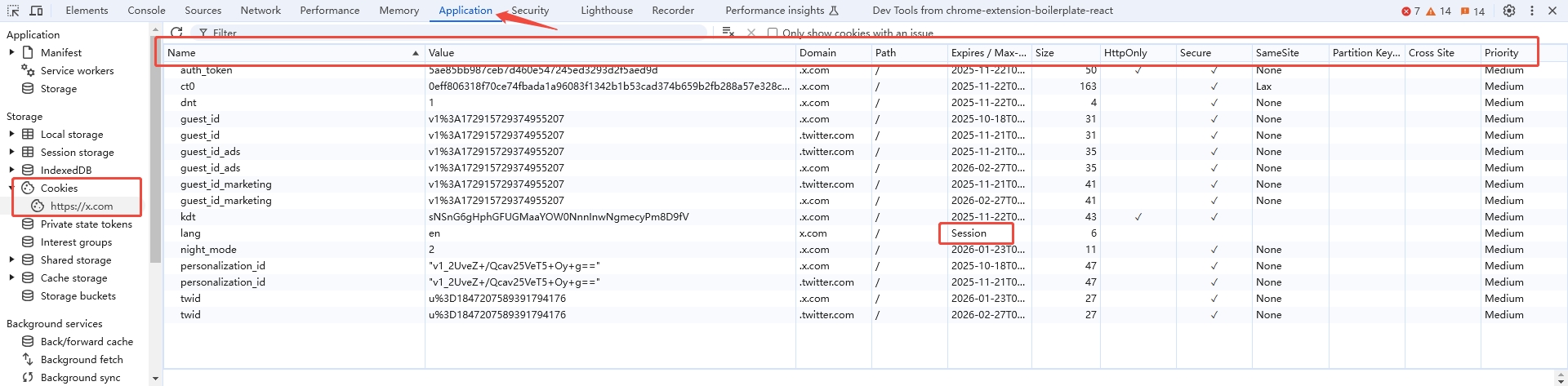

クッキーの種類:

- セッションクッキー:メモリに保存され、ブラウザが閉じられると自動的に削除されます。

- 持続クッキー:ハードドライブに保存され、有効期限が切れるかユーザーによって削除されるまで残ります。

クッキーを調べるには、ブラウザの開発者ツールのApplicationパネルで、Name、Value、Domain、Path、Expires/Max-Ageなどの詳細を確認できます。

実践例:API認証のデバッグ

クッキー認証とトークン認証を理解するために具体的なステップを詳細に解説します:

使用ツール:

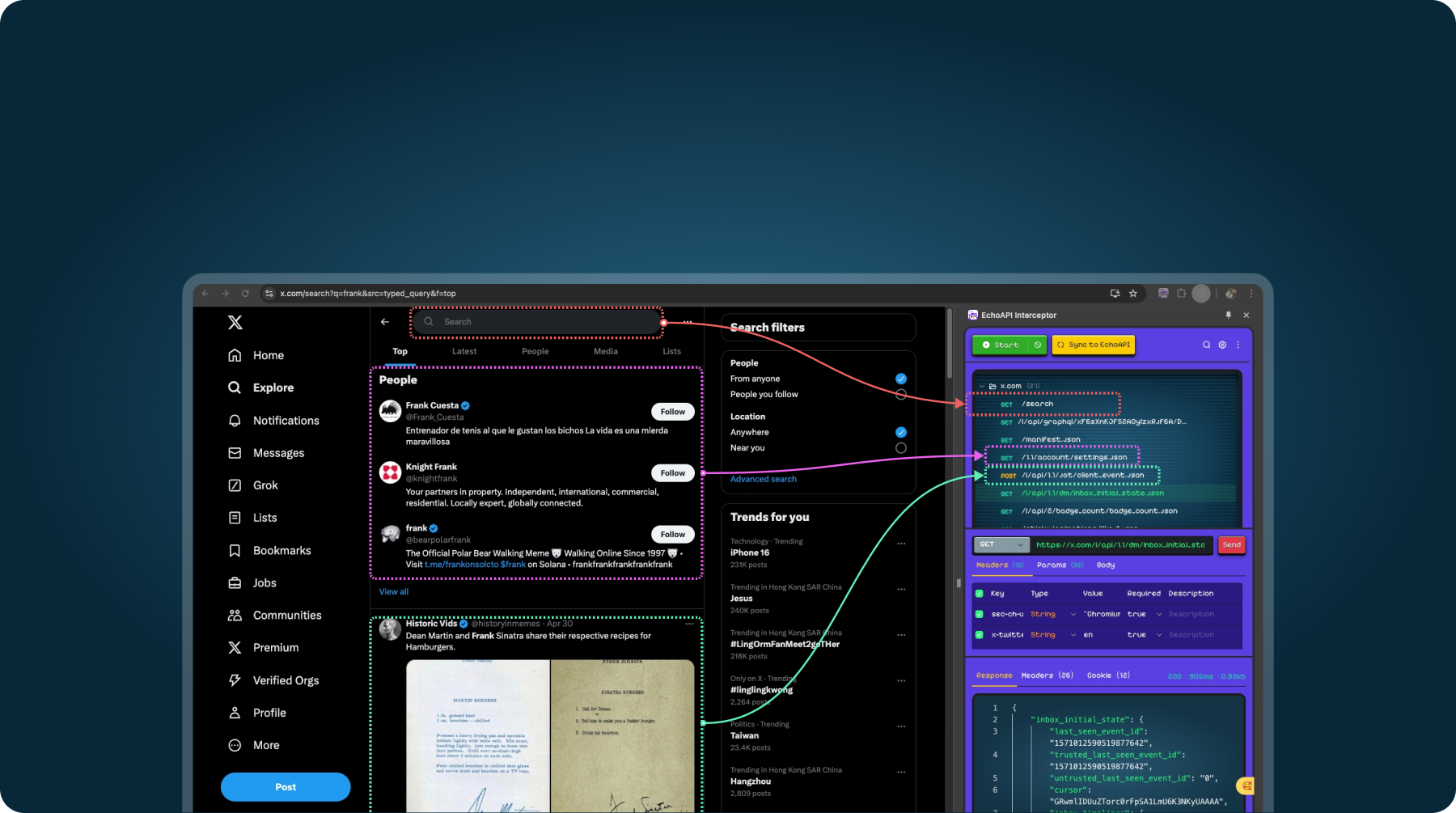

- EchoAPIインターセプター:HTTPトラフィックをキャプチャーして検査する現代的なツールです。

実行手順:

1. セットアップ:

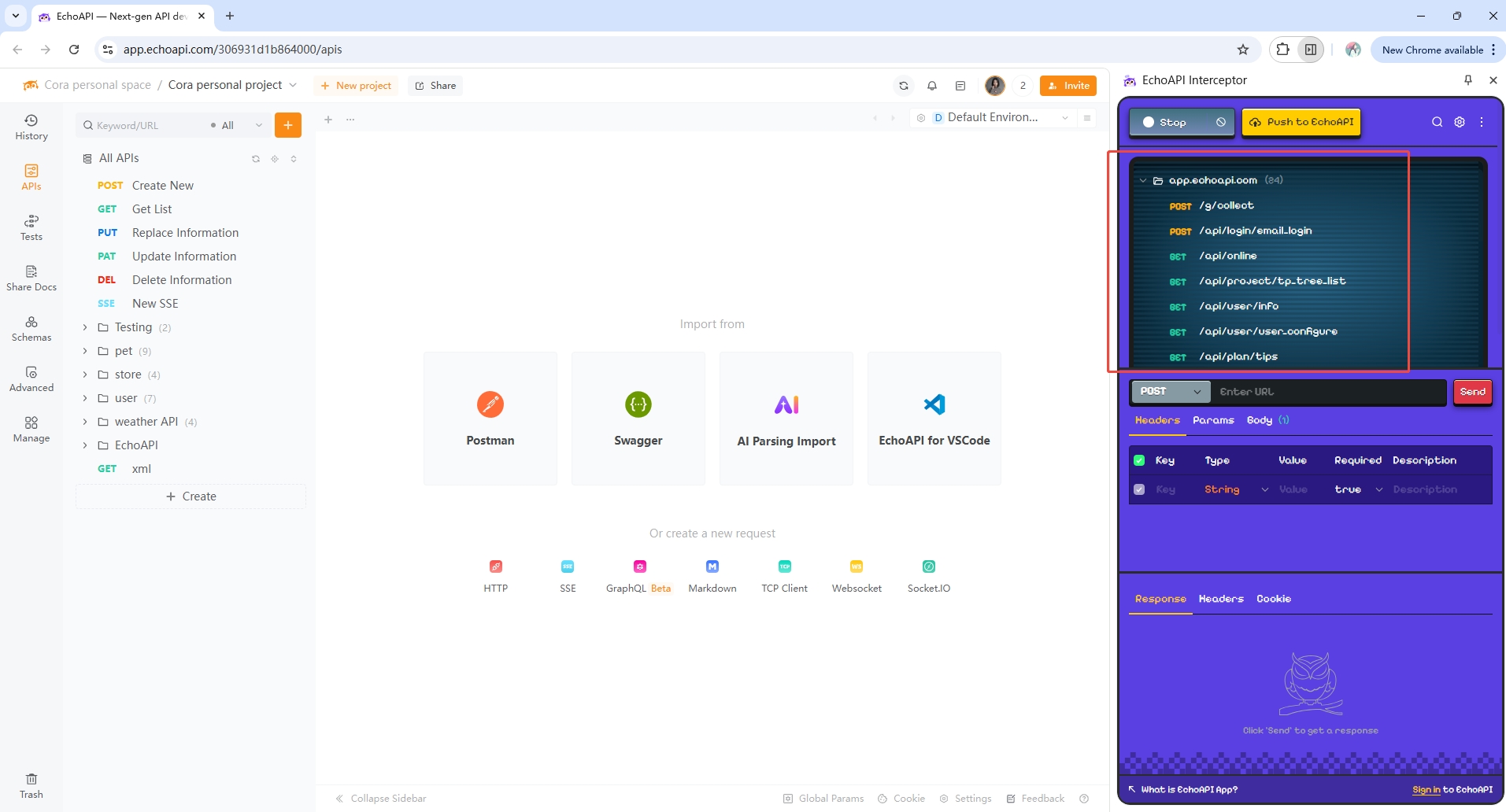

ログイン後、EchoAPIインターセプターは自動的にセッション中のURL、パラメーター、クッキーを含むトラフィックをキャプチャします。

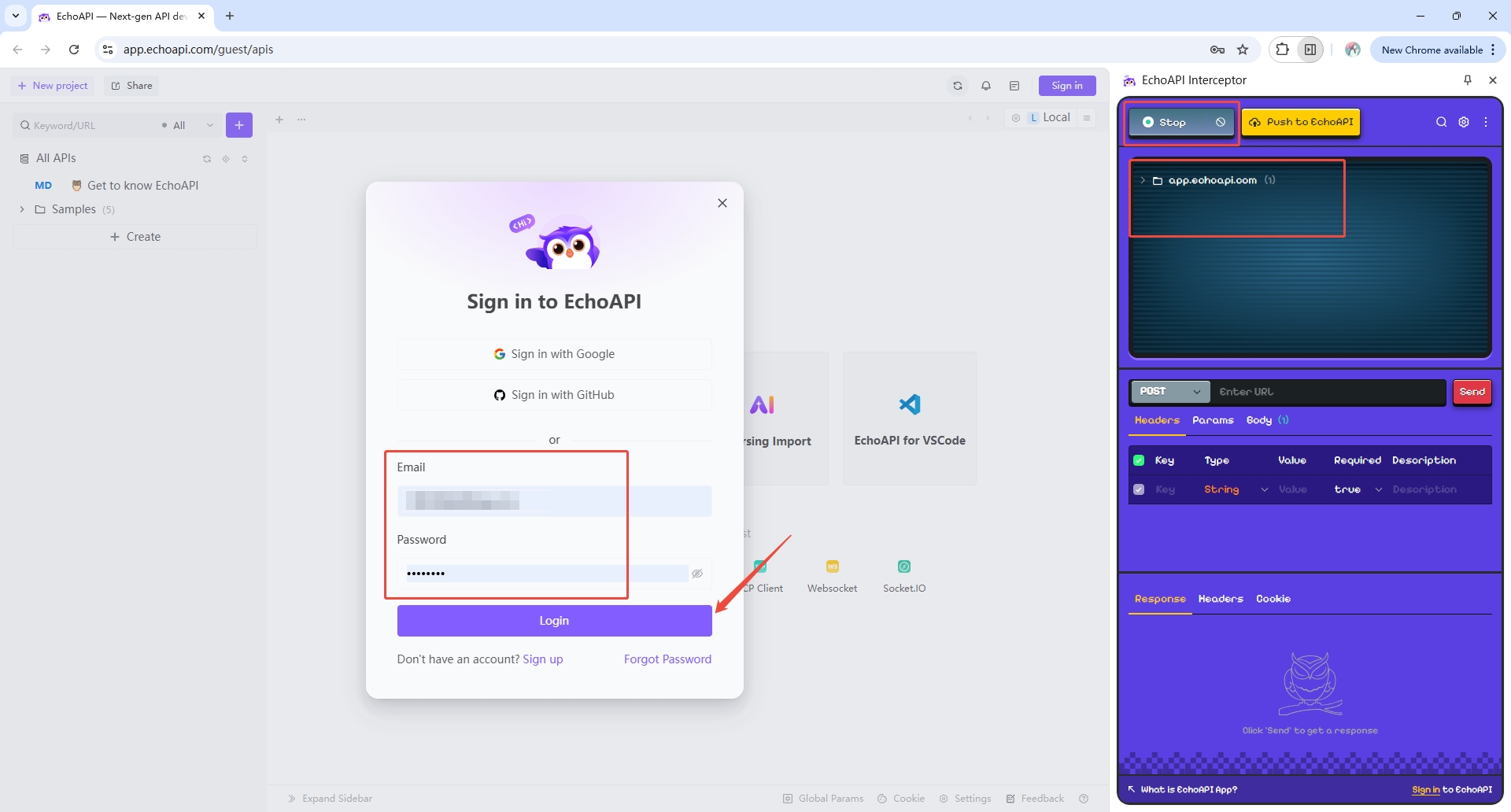

https://app.echoapi.com/loginのログインページにアクセスし、認証情報でログインします。

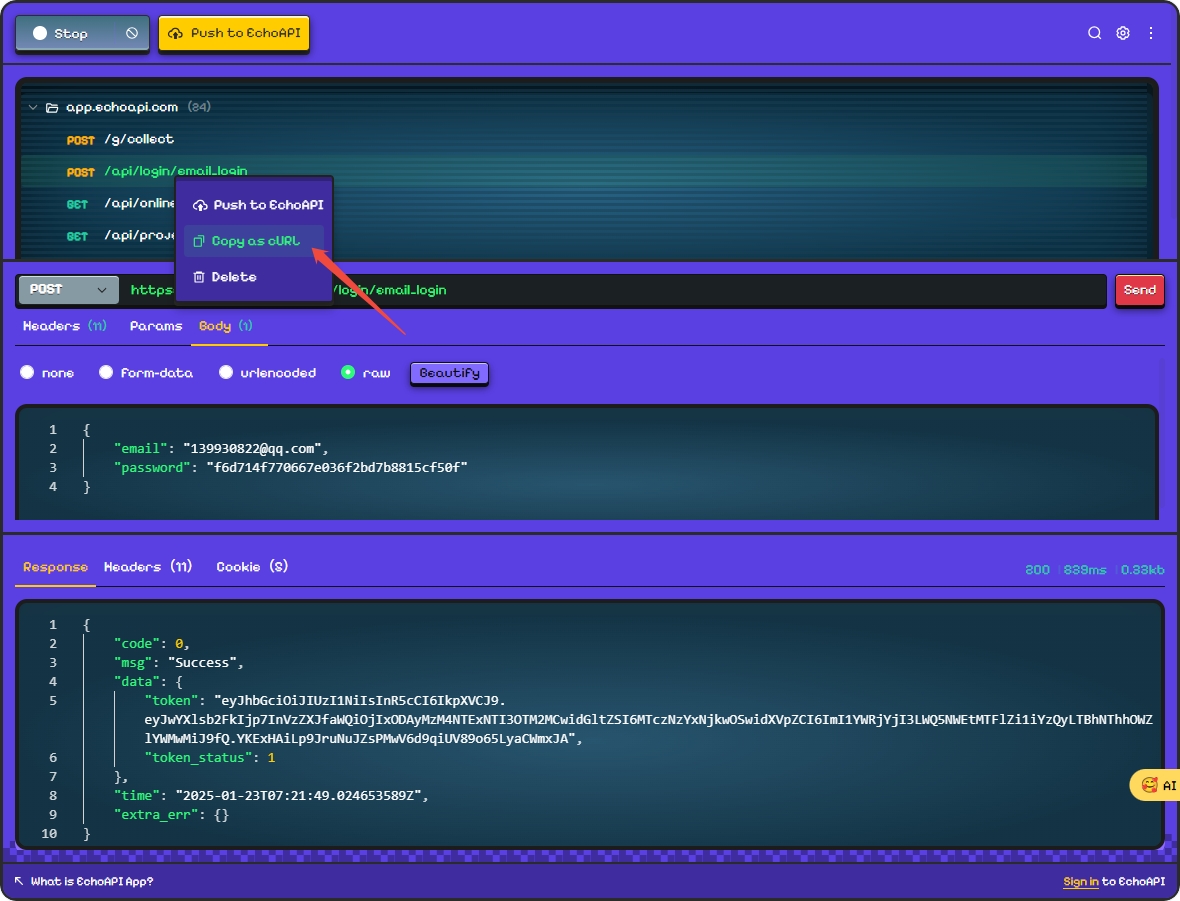

2. APIのcurlコピー:

右クリックでAPIを選択し、curlとしてコピーします。

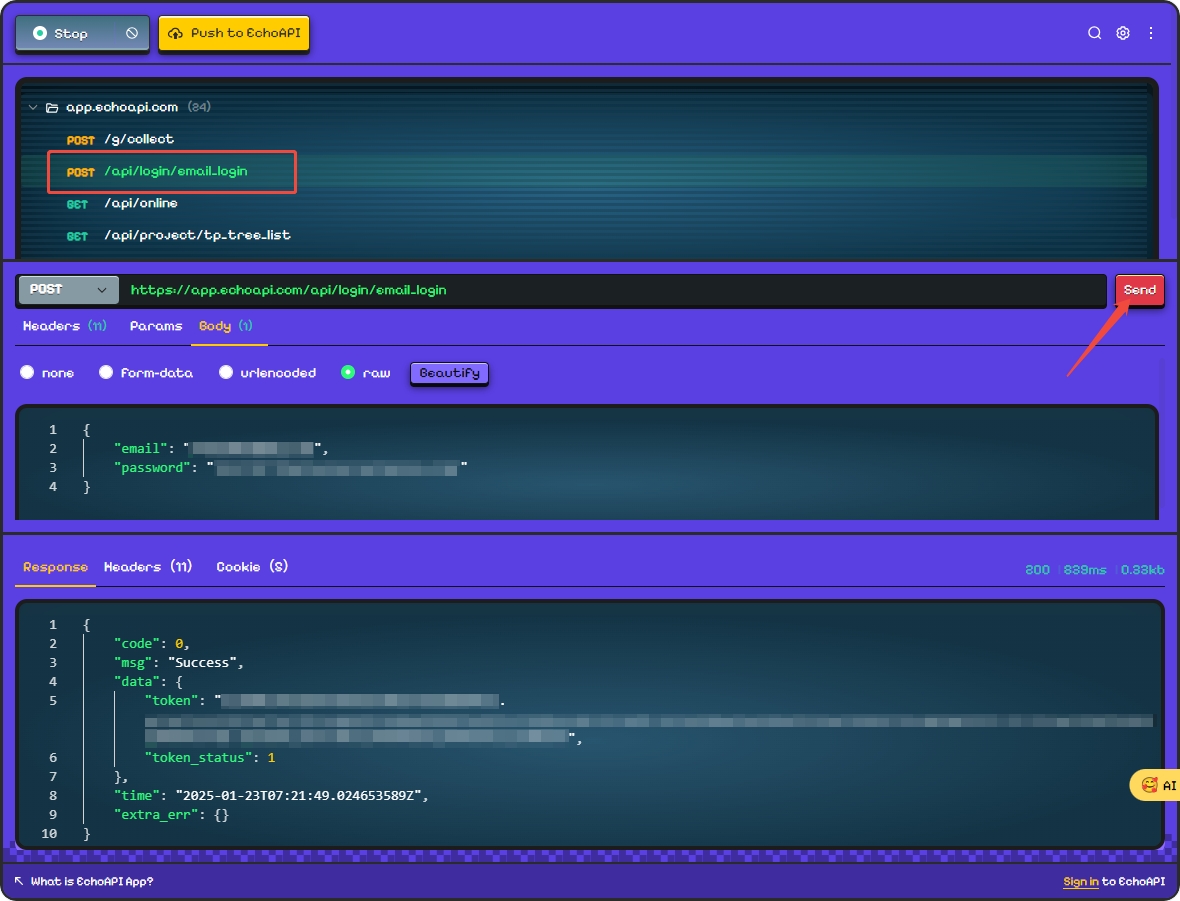

キャプチャリストからloginAPIをクリックし、リクエストを送信してデバッグ可能であることを確認します。

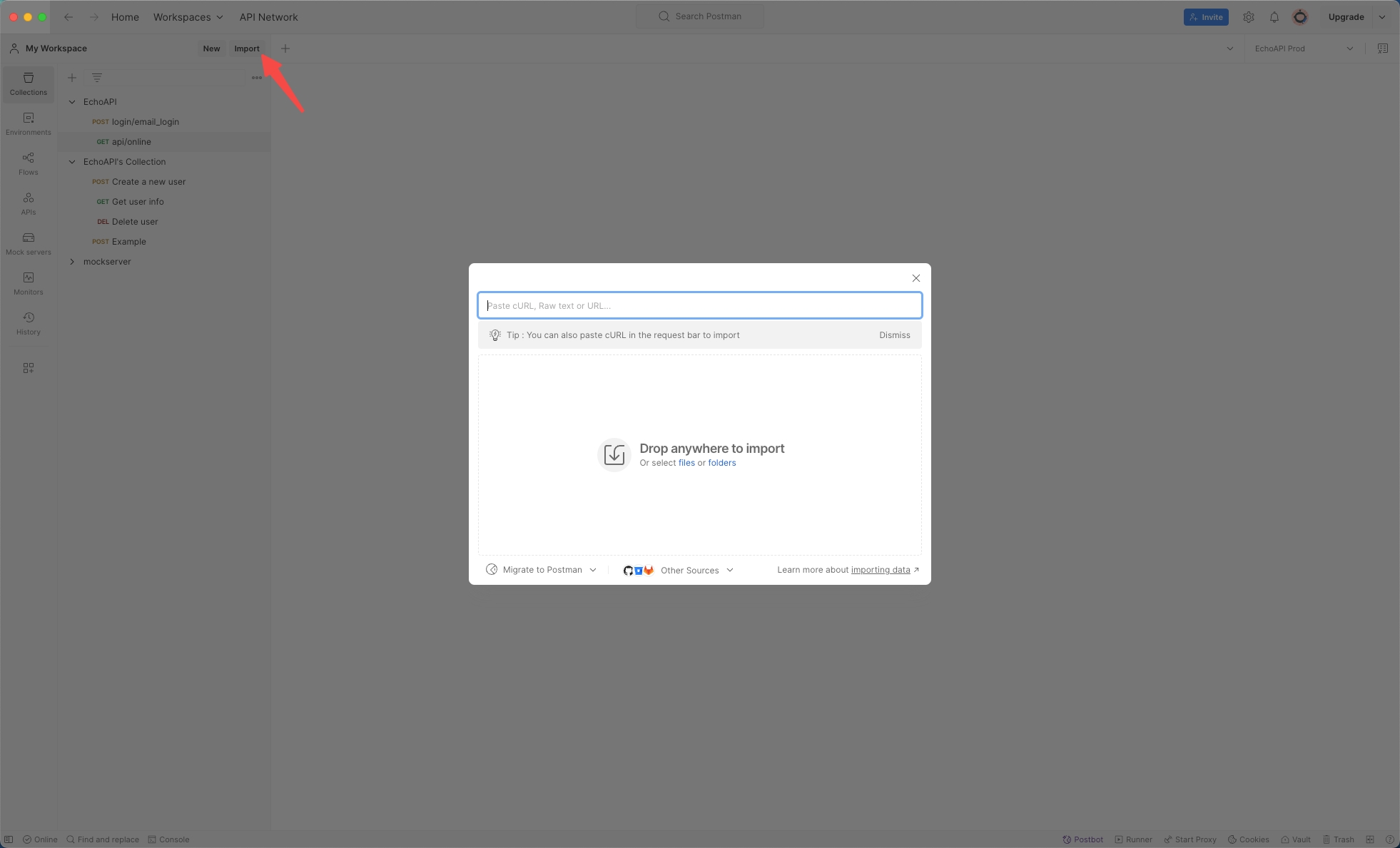

3. Postmanへのインポート:

curlコマンドをPostmanに持ち込み、さらなるリクエストの環境を設定します。

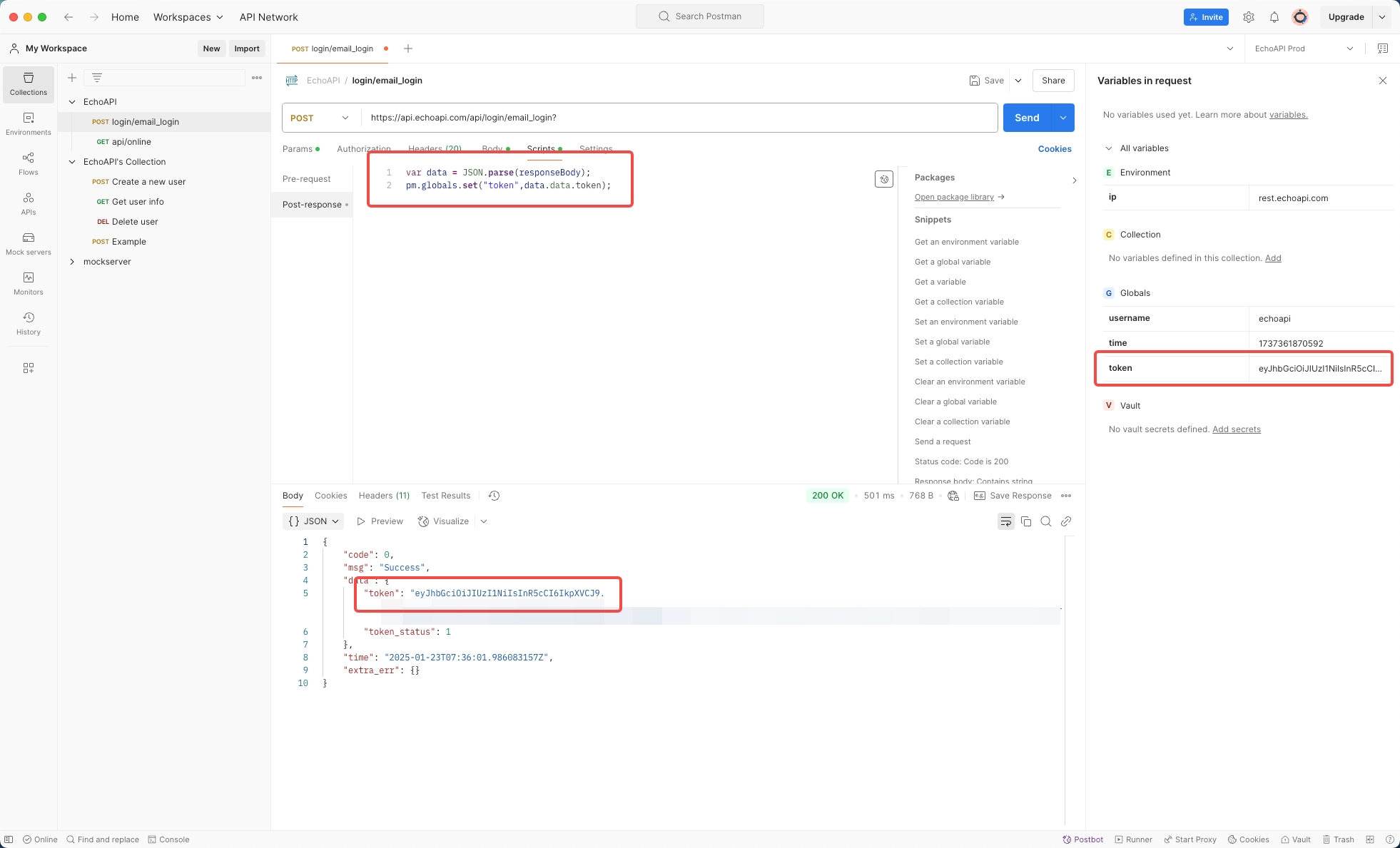

4. Postmanでのトークン設定:

login/email_loginエンドポイントを通じてリクエストを送信した後、レスポンスからトークンを抽出してグローバル変数として設定します:

var data = JSON.parse(responseBody);

pm.globals.set("token", data.data.token);

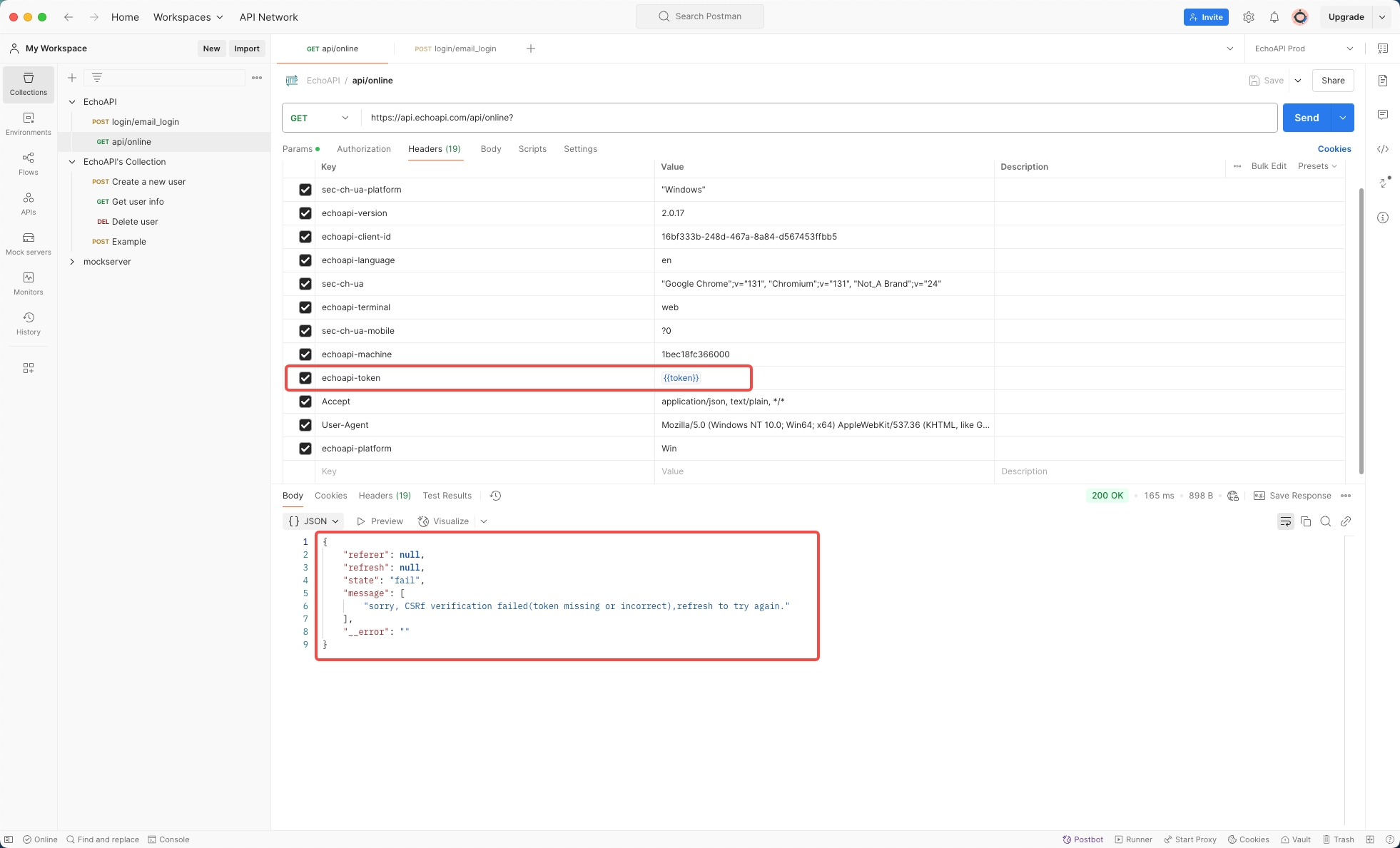

5. ヘッダーへのトークン利用:

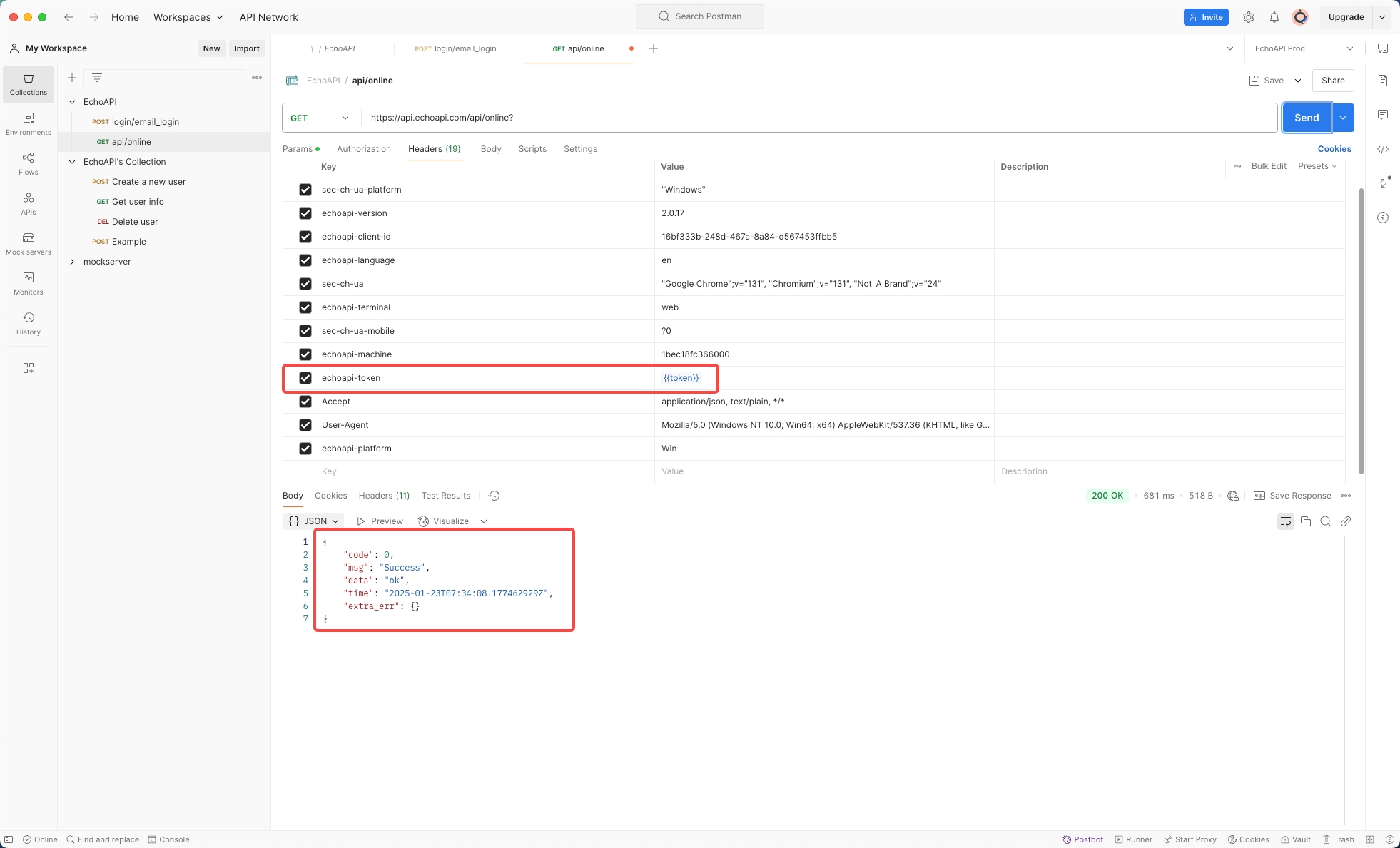

- Postmanで

api/onlineエンドポイントに切り替えます。

ヘッダーセクションで、以前に取得したトークン変数{{token}}と置き換えてリクエストを送信し、結果を観察します。

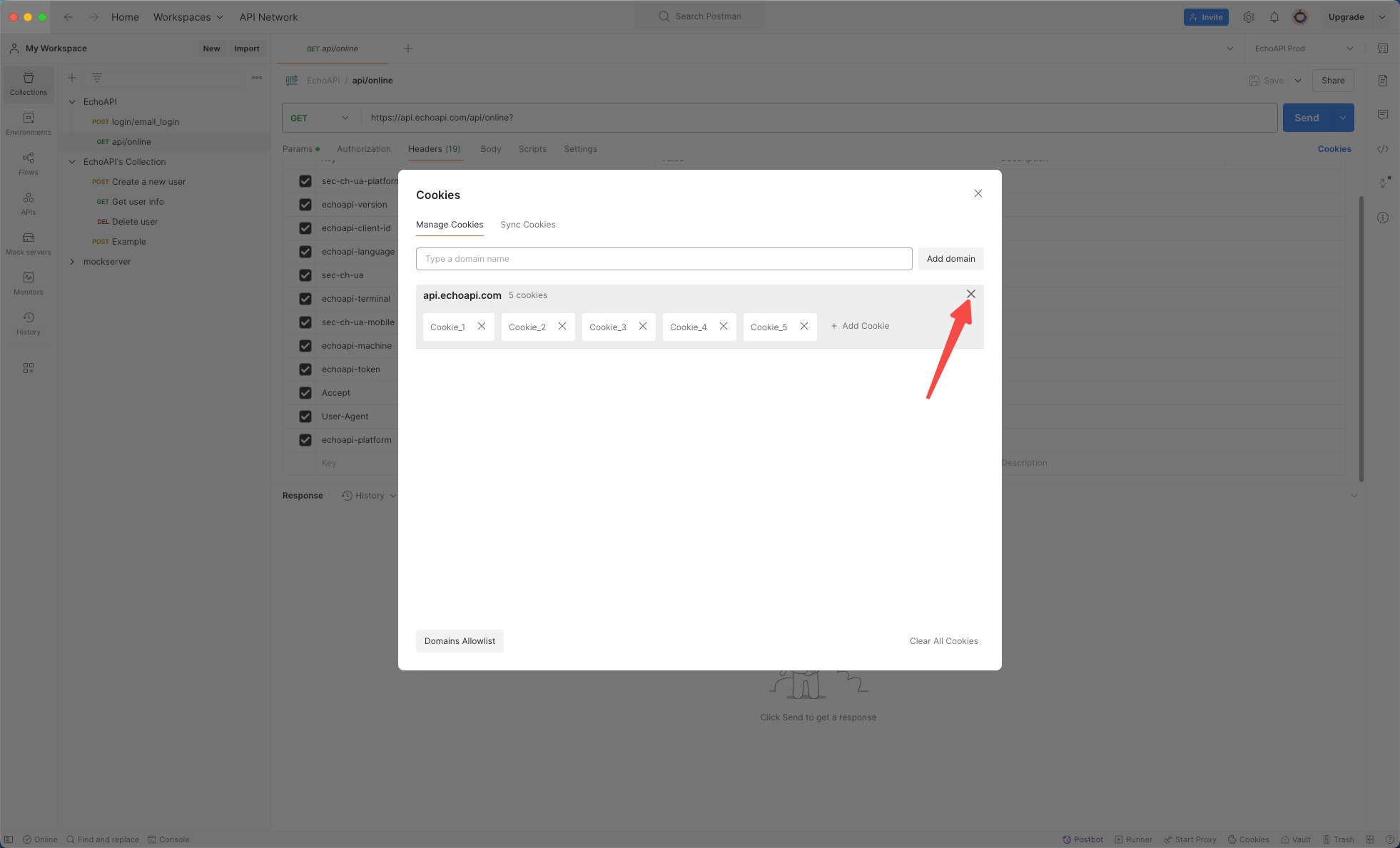

6. クッキー認証の試行:

結果として認証失敗が表示されることから、APIはトークンを必要としていることが確認されます。

すべてのクッキーを削除または無効にしてapi/onlineへのリクエストを試みます。

まとめ

この詳細なガイドと実践例を通じて、クッキー認証とトークン認証のメカニズムを学び、PostmanやechoAPIインターセプターを使用してこれらを検査・操作する方法を理解しました。クッキー認証はセッションを管理し、トークン認証はユーザー認証またはセッションの状態を代表するトークンを通じてAPIコールを保護します。

これらの認証メカニズムを正しく理解し実装することで、ウェブアプリケーションとサービスのセキュリティと機能性が強化され、より安全で応答性の高いユーザー体験が提供されます。

VS Code用のEchoAPI

VS Code用のEchoAPI

IntelliJ IDEA用のEchoAPI

IntelliJ IDEA用のEchoAPI

EchoAPl-Interceptor

EchoAPl-Interceptor

EchoAPl CLI

EchoAPl CLI

EchoAPI クライアント

EchoAPI クライアント APIデザイン

APIデザイン

APIデバッグ

APIデバッグ

APIドキュメント

APIドキュメント

Mockサーバー

Mockサーバー